Sichere Daten

Unterstützen Sie Ihre Zero-Trust-Reise, indem Sie die kryptografischen Schlüssel und Geheimnisse sichern, die Ihre sensiblen Unternehmensdaten schützen.

Datensicherheit und Verschlüsselung

Zero-Trust setzt voraus, dass alle sensiblen Daten während der Speicherung, Verwendung und Übertragung durch Verschlüsselung unlesbar gemacht werden und nur ausdrücklich authentifizierten Benutzern oder Stellen zugänglich sind.

Die wichtigsten Funktionen

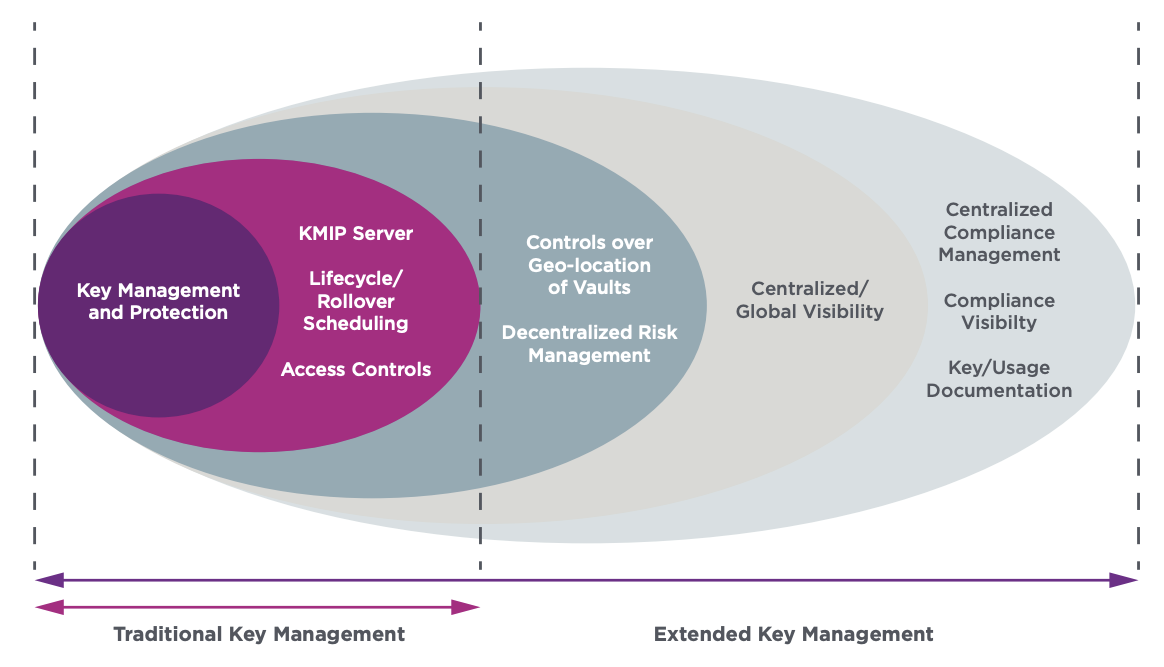

Herkömmliches Key-Lifecycle-Management

Generierung, Bereitstellung und Verteilung von kryptografischen Schlüsseln an eine Reihe von unterstützten Anwendungen über mehrere Standardschnittstellen, einschließlich KMIP. Zugriffskontrolle zu Schlüsseln und automatisierte Funktionen wie Schlüsselrotation und Schlüsselablauf.

Sichere Root-of-Trust

Grundlegendes Element der Datenschutzsäule des Zero-Trust Frameworks ermöglicht eine FIPS-zertifizierte, hochgradig sichere kryptografische Schlüsselgenerierung und Lebenszyklusmanagement mit doppelter Kontrolle und Aufgabentrennung.

Dezentrale, Tresor-basierte Architektur

Durch die verteilte Speicherung von Schlüsseln wird sichergestellt, dass Schlüssel und Daten innerhalb der geografischen Gebiete aufbewahrt werden, in denen sie verwaltet werden sollen, um die Compliance von Vorschriften zu Geo-Fencing und zur Datenhoheit zu erleichtern.

Umfassende zentrale Richtlinie

Einheitliche Sichtbarkeit der kryptografischen Bestände, unabhängig von der Anzahl der in der verteilten Umgebung eingesetzten Tresore.

Compliance-Management-Dashboard

Ermöglicht die Dokumentation von Schlüsseln und Geheimnissen auf der Grundlage von Vorlagen für die kontinuierliche Bewertung der Compliance mithilfe integrierter oder benutzerdefinierter Richtlinien.

Kurzbeschreibung der Lösung für sichere Daten

Der CeDeSec-Ansatz (Centralized-Decentralized Security) von Entrust ermöglicht es Organisationen, die volle Kontrolle über ihre Daten zu behalten, die Vertraulichkeit und Integrität von und den kontrollierten Zugriff auf kritische Assets zu gewährleisten und gleichzeitig die Compliance mit Sicherheitsvorschriften zu erleichtern.